-

Transcription

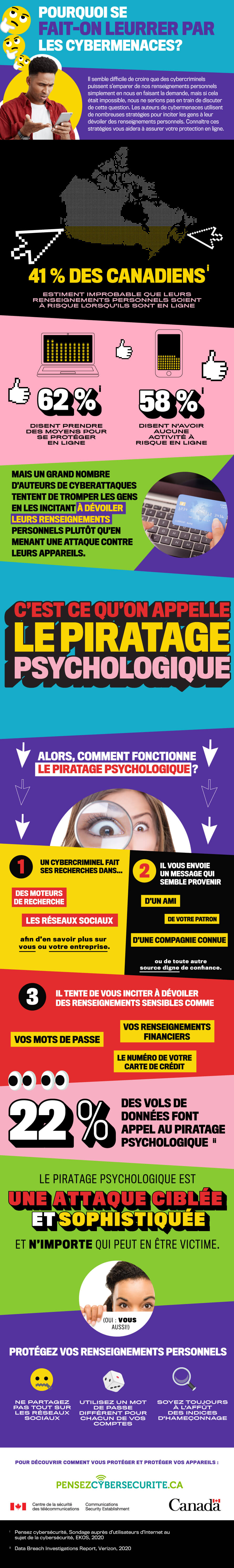

Il semble difficile de croire que des cybercriminels puissent s’emparer de nos renseignements personnels simplement en nous en faisant la demande, mais si cela était impossible, nous ne serions pas en train de discuter de cette question. Les auteurs de cybermenaces utilisent de nombreuses stratégies pour inciter les gens à leur dévoiler des renseignements personnels. Connaître ces stratégies vous aidera à assurer votre protection en ligne.

-------------------------------------

41 % des CanadiensNote de bas de page1

estiment improbable que leurs renseignements personnels soient à risque lorsqu’ils sont en ligne62 %i

disent prendre des moyens pour se protéger en ligne

58 %i

disent n’avoir aucune activité à risque en ligne-------------------------------------

Mais un grand nombre d’auteurs de cyberattaques tentent de tromper les gens en les incitant à dévoiler leurs renseignements personnels plutôt qu’en menant une attaque contre leurs appareils.

C’est ce qu’on appelle de le piratage psychologique.

-------------------------------------Alors, comment fonctionne le piratage psychologique?

-------------------------------------

1

Un cybercriminel fait ses recherches dans…des moteurs de recherche

les réseaux sociauxafin d’en savoir plus sur vous ou votre entreprise.

--------------------

2

Il vous envoie un message qui semble provenird’un ami

de votre patron

d’une compagnie connueou de toute autre source digne de confiance.

--------------------

3

Il tente de vous inciter à dévoiler des renseignements sensibles commevos mots de passe

le numéro de votre carte de crédit

vos renseignements financiers--------------------------------

22 % des vols de données font appel au piratage psychologique Note de bas de page2

--------------------------------

Le piratage psychologique est une attaque ciblée et sophistiquée

et n’importe qui peut en être victime.(oui : vous aussi!)

-------------------------------------

Protégez vos renseignements personnels

Ne partagez pas tout sur les réseaux sociaux ?

Utilisez un mot de passe différent pour chacun de vos comptes ?

Soyez toujours à l’affût des indices d’hameçonnage ?-------------------------------------

Pour découvrir comment vous protéger et protéger vos appareils :

PENSEZCYBERSECURITE.CA